Mündəricat:

- Müəllif John Day day@howwhatproduce.com.

- Public 2024-01-30 07:46.

- Son dəyişdirildi 2025-01-23 12:54.

Bu təlimatın məqsədi, Raspberry Pi -dən uzaqdan bir bulud serverinə (və əksinə) avtomatik olaraq və etibarlı şəkildə necə qoşulmaq lazım olduğunu göstərməkdir. Bunun üçün SSH açar cütlərindən istifadə parolları xatırlamaq və daha etibarlı bir əlaqə yaratmaq ehtiyacını aradan qaldırın.

(CAVEAT - Linux icazələrini konfiqurasiya etməkdə səriştəniz yoxdursa, cəhd etməyin, əks halda sistemlərinizi haker hücumlarına qarşı daha həssas edəcəksiniz.)

Tələblər

1. Putty -də gördüyünüz kimi bir komanda satırı interfeysi (CLI) olan Raspberry Pi.

2. CLI ilə OVH və ya DigitalOcean tərəfindən idarə olunan uzaq bir bulud serverinə giriş.

3. Putty və PuttyGen quraşdırılmış Windows noutbuku və ya PC.

Fərziyyələr

1. Linux əmrləri haqqında bir az məlumatınız var

2. Uzaq serverinizə adi əl proseslərindən istifadə edərək daxil ola bilərsiniz. FTP.

3. Windows PC -də PuttyGen -i əvvəlcədən quraşdırmış olacaqsınız

Addımlar

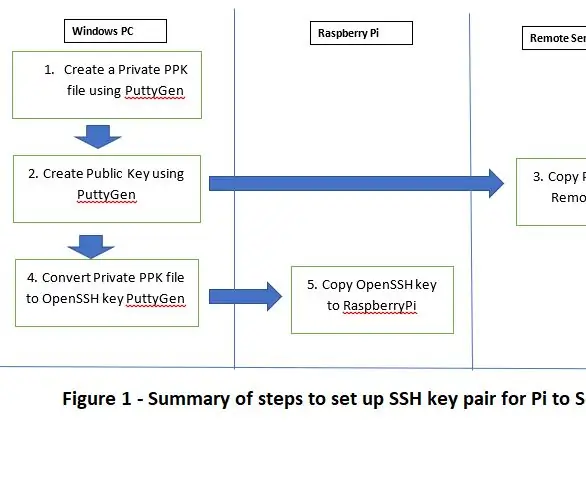

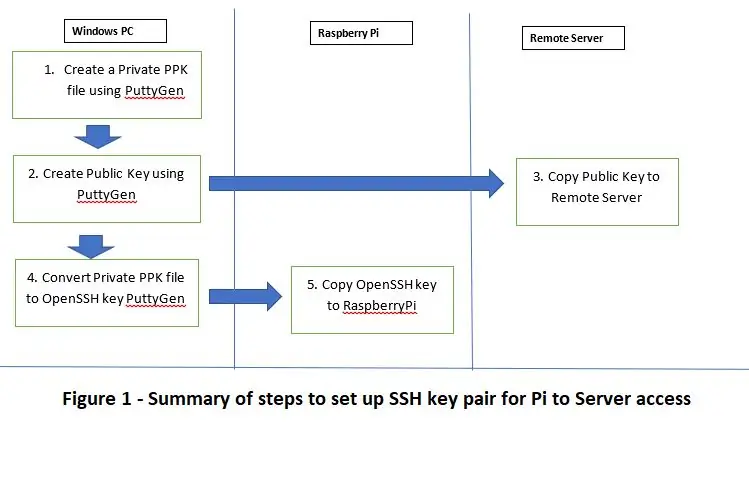

Xülasə olaraq - Şəkil 1 -ə baxın

a) Windows kompüterinizdə PuttyGen istifadə edərək Şəxsi PPK faylı yaradın

b) Windows kompüterinizdə PuttyGen istifadə edərək ümumi bir PPK faylı yaradın (bu, a addımında avtomatik olaraq edilir)

b) Windows PC -də, Açar məlumatı Windows PC -dən uzaq bulud serverinə kopyalayın

d) Windows PC -də Şəxsi PPK faylını PuttyGen istifadə edərək OpenSSH açarına çevirin

e) OpenSSH düyməsini Windows kompüterinizdən Raspberry Pi -yə kopyalayın

f) Raspberry Pi -dən Uzaq serverinizə giriş və fayl köçürməsini yoxlayın

Addım 1: A) Şəxsi PPK Fayl yaradın, B) Açar Açar yaradın və C) Uzaq Serverə kopyalayın

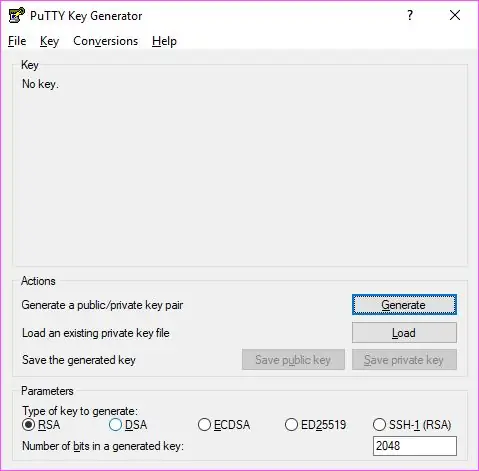

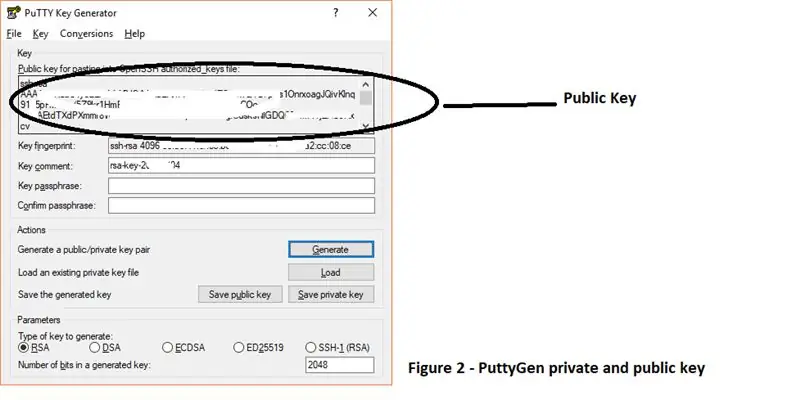

Şəxsi PPK faylı yaratmaq üçün Windows PC -də PuttyGen açın. Windows tapşırıq çubuğundakı macun simgesini sağ tıklayaraq PuttyGen -ə daxil ola bilərsiniz. PuttyGen menyusundan düyməni seçin, sonra bir cüt cüt yaradın, SSH2 -RSA düyməsini seçin. Şəxsi açarı yaratdığınız zaman sizdən parol ifadəsi qurmaq istənəcək və bir parol daxil etsəniz, gələcək əməliyyatlar zamanı sizdən istəniləcək. Şəxsi açarı Windows PC -də təhlükəsiz bir yerdə saxlayın. Daha sonra Şəkil 2 -də göstərildiyi kimi pəncərə panelində açıq açarı görəcəksiniz.

Sonra, ümumi açarı uzaq bulud serverinə köçürək. Putty istifadə edərək uzaq bulud serverində bir Putty sessiyası açın. Uzaqdan istifadəçi1 olaraq daxil olduğunuzu söyləyin, sonra CLI uzaq bulud serverində aşağıdakıları edin

cd /home /remoteuser1 (onsuz da yoxdursa) mkdir.ssh

nano.ssh/author_keys (Boş bir ekran görəcəksiniz - şəkil 2 -də göstərilən açıq açarı yapışdırıb sonra bu faylı saxlayıb bağlayın)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Addım 2: D) Şəxsi PPK Faylını OpenSSH Açarına çevirin və E) Raspberry Pi -yə kopyalayın

Şəxsi açarı OpenSSH -ə çevirmək üçün PuttyGen açın və sonra əvvəllər yaratdığınız şəxsi açarı açın - menyudakı Dönüşümlər seçiminə gedin və OpenSSH açarını İxrac et seçin - zəhmət olmasa yaratdığınız faylın fayl tipinə malik olduğundan əmin olun. Təhlükəsiz bir yerdə saxlayın və sonra Raspberry Pi -yə daxil olmaq üçün macun seansını açın. Açar faylını Raspberry Pi -yə daxil olmaq üçün istifadə etdiyiniz istifadəçi hesabının Raspberry Pi -dəki ev qovluğuna kopyalayın. Açarın pitobot.key adlandırıldığını söyləyin və sonra bu addımları izləyin:

cd /ev /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

İndi quraşdırmanın uğurlu olub olmadığını yoxlamağa hazırsınız - Yenə də bu Pi -dən edilir. Unutmayın, remoteuser1, ev qovluğunda açıq açarı saxladığınız uzaq bulud serverindəki hesabdır və ipaddress uzaq bulud serverinin IP ünvanıdır.

Əvvəlcə Raspberry Pi -dən, Putty istifadə edərək uzaq bulud serverinə daxil olaq. Raspberry PI CLI -də aşağıdakı əmrləri yazın. (Şəxsi açar yaratdığınız zaman parol daxil etmisinizsə, indi sizdən istəniləcək.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Bu sizi remoteuser1 -in ev qovluğundakı uzaq bulud serverinin CLI -yə daxil edəcək. 'Exit' yazaraq; Raspberry Pi -nin CLI -yə qayıdacaqsınız.

Sonra, faylları uzaq bulud serverindən Raspberry Pi -yə köçürməyə çalışın. Aşağıdakı əmrlərdən istifadə edin: (Yenə də şəxsi açar yaratarkən parol ifadəsi qurmusunuzsa, indi sizdən soruşulacaq.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Bu, bütün faylları uzaq serverdəki/var/www/html/qovluğundan Raspberry Pi -də/home/pi/qovluğuna köçürəcək. (İki nöqtə çox vacibdir) Əlbəttə ki, əmrlərin sırasını dəyişə və faylları Pi -dən uzaq serverə köçürə bilərsiniz.

Addım 3: Təhlükəsizlik Məsələləri

SSH açar cüt yanaşması təhlükəsizliyi artırsa da, aşağıdakıları nəzərdən keçirin:

1. SSH açar cütləri aktiv olduqda, istifadəçilərin uzaq serverə birbaşa daxil olma qabiliyyətini aradan qaldırmağı düşünməlisiniz (Eyni əsas cütdən istifadə edərək Windows -da Putty düymələrini istifadə edərək serverlərinizə daxil ola bilərsiniz və eyni zamanda deaktiv etməyi də düşünə bilərsiniz. Pi -də də daxil olun). Bunu etməyi seçsəniz və böyük bir partlama yanaşması etməsəniz diqqətli olun. Bunu etmək üçün ssh konfiqurasiya sənədindəki bir neçə konfiqurasiyanı deaktiv etməlisiniz. Bunu edərkən çox diqqətli olun. Əmrlərdir

nano/etc/ssh/sshd_config

Və fayl daxilində aşağıdakı dəyişiklikləri edin

Şifrə Doğrulama nömrəsi

PAM nömrəsini istifadə edin

Saxla, çıx sonra SSH -ni systemctl restart ssh ilə yenidən başladın (Bu Debian üçündür. Fərqli Linux dağıtımlarında fərqli ola bilər)

2) Bütün açarlarınızı təhlükəsiz saxlayın, əks halda məlumatların pozulması və ya serverlərinizə girişin olmaması riski ilə üzləşirsiniz. Onları bitwarden.com kimi etibarlı bir kassada saxlamağı və girişə nəzarət siyasətiniz vasitəsilə ona girişi məhdudlaşdırmanızı məsləhət görürəm.

3) Şifrə ifadəsinin istifadəsi təhlükəsizliyi yaxşılaşdırır, lakin cron işlərinin avtomatlaşdırılmasını və s. Bu və digər xüsusiyyətlərdən istifadə etmək qərarı risk qiymətləndirilməsi ilə müəyyən edilməlidir, məsələn, şəxsi məlumatları emal edirsinizsə, daha böyük / nisbi nəzarətə ehtiyacınız var.

Tövsiyə:

RAID Yedəkləmə ilə Yeni Raspberry Pi 4 USB 3.0 Şəxsi Bulud: 10 Addım

RAID Yedəkləmə ilə Yeni Raspberry Pi 4 USB 3.0 Şəxsi Bulud: Salam və xoş gəldiniz. Bu gün şəxsi məlumatlarınızı İdarə etdiyiniz və saxladığınız bir buludda saxlamağa imkan verəcək öz Bulud proqram sisteminizi necə quracağınıza baxacağıq. Bu bulud RAID 1 güzgüsündən də istifadə edəcək ki

Telefonunuzu və Gadgetınızı Necə Təhlükəsiz və Təhlükəsiz Qaldırsınız: 4 Adım

Telefonunuzu və Gadget'ınızı Necə Təhlükəsiz və Təhlükəsiz Qaldırsınız: Demək olar ki, hər şeyi itirmiş bir şəxsdən (əlbəttə ki, şişirdilmiş) .Belə ki, əvvəlki cümlənin dediyi kimi, etiraf zamanı, çox çirkinəm. Bir şey mənə bağlı deyilsə, onu səhv bir yerə qoyma şansım çox böyükdür, unutmaq bir yerdədir

OrangeBOX: OrangePI Əsaslı Təhlükəsiz Yedəkləmə Cihazı: 5 addım

OrangeBOX: OrangePI Əsaslı Təhlükəsiz Yedəkləmə Cihazı: OrangeBOX, hər hansı bir server üçün hamısı bir arada uzaq saxlama ehtiyat qutusudur. Serveriniz yoluxmuş, zədələnmiş, silinə bilər və bütün məlumatlarınız hələ də OrangeBOX -da qorunur və kim istədiyini ehtiyat cihaz kimi etmək istəməz

Daha təhlükəsiz: qatar stansiyalarını daha təhlükəsiz etmək: 7 addım

Daha təhlükəsiz: qatar stansiyalarını daha təhlükəsiz etmək: Bu gün bir çox qatar stansiyası təhlükəsizlik, maneələr və içəri girən qatar xəbərdarlığı olmadığı üçün təhlükəlidir. Bunun düzəldilməsinə ehtiyac gördük. Bu problemi həll etmək üçün Safer Better yaratdıq. Titrəmə, hərəkət sensorlar və

Pi'inizi (Yerli) Bulud Serverinə çevirin !: 19 Addım (Şəkillərlə)

Pi -nizi (Yerli) Bulud Serverinə çevirin !: Sənədləri və fotoşəkilləri və musiqiləri öz yerli Pi Bulud serverinizdə qeyd edin və əldə edin! Ən yaxşı tərəfi: İnternet aşağı düşərsə və ya istifadə edə bilərsiniz (və ya uzaq bir yerdəsinizsə və Vikipediyaya daxil olmaq istəyirsinizsə). Oh hey, dostunuz bir və birincisini alarsa